In vielen Foren wird darüber diskutiert, wie man mit seinem PC am bester War-Driven (wenn es das Wort nicht gabt gibt es dieses jetzt xD) kann – welche WLAN-Karte mit welcher Konfiguration und welches Betriebssystem zu verwenden sei – doch wieso so kompliziert? Es geht auch ganz einfach, und zwar mit dem Android-Handy.

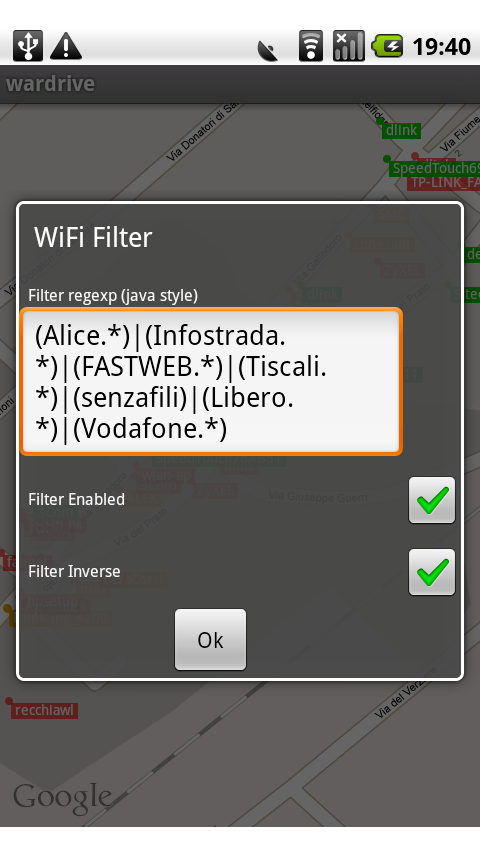

Dazu verwendet man einfach das Tool „wardrive“ aus dem Market (!!!). Voraussetzung ist natürlich eine WLAN-Karte im Handy, aber das haben ja (so ziemlich) alle Android Handys. Hat man nun die App installiert, so kann es (unter der Bedingung einer Datenverbindung per Mobilfunk) auch sofort losgehen.

Bei mir hat es auch auf Anhieb geklappt, ich bin nur durch unsere Straße gelaufen und habe knapp 20 WLAN-Netzwerke gefnden, 5 davon offen.

„Legende:“

Grün: Keine Verschlüsselung –> Freier Zugriff

Orange: Schwache Verbindung / Verschlüsselung

Rot: Sichere Verschlüsselung

HINWEIS: Google tut das auch, immer wenn es mit seinen Google-Streetview-Autos vorbeifährt – es ist also rechtlich kein Problem WarDriving zu machen — ABER: Es ist moralisch verwerflich, in das offene Netzwerk eines Dritten einzudringen – und auch wenn dies ohne „hacken“ geschieht – kann das Folgen haben – obwohl man gegen KEIN Gesetz verstößt. Diese Folgen liegen aber zumeist beim Besitzer des Netzwerks, der für dieses auch verantwortlich ist.

PT

PS: Es wird eine Datenbank mit erkannten, offenen Netzwerken unter http://wardrivedb.appspot.com/ aufgebaut – die aber in Deutschland noch relativ Lückenhaft ist.

PSS: Zum Zeitpunkt der Veröffentlichung war die Software legal – falls sich diese Lage ändert werde ich hier informieren!

Microsoft warnt in dem letzte Nacht veröffentlichtem Security Advisory vor einer kritischen Lücke im Canonical Display Driver (cdd.dll). Das Problem tritt dabei in Windows 7 64 bit und Windows Server 2008 64 bit auf – soweit die Aero-Oberfläche aktiviert ist.

Microsoft warnt in dem letzte Nacht veröffentlichtem Security Advisory vor einer kritischen Lücke im Canonical Display Driver (cdd.dll). Das Problem tritt dabei in Windows 7 64 bit und Windows Server 2008 64 bit auf – soweit die Aero-Oberfläche aktiviert ist.